- Qui sommes-nous ?

Partenaire informatique stratégique

Comptez sur notre expertise pour accélérer votre numérisation

- Un maximum de partenariats avec des marques A+

- Des montagnes d'expérience dans des milliers d'environnements

- Une expertise inégalée en matière de cybersécurité

- Surveillance et assistance jusqu'à 24 heures sur 24 et 7 jours sur 7

- Une activité saine depuis plus de 30 ans

- +200 employés certifiés et passionnés

- Des conseils sobres et avisés

- Un puzzle unique de solutions de pointe éprouvées

De conseils jusqu'à installation, à partir de soutien jusqu'à soulagement complet.

Nous sommes prêts ! - Managed Services

Compter sur les connaissances et l'aide de nos experts de niveau 3, 24 heures sur 24, 7 jours sur 7

Analyses informatiques, conseils, installations...

- Audit de cybersécurité du NIS-2Des experts certifiés détectent toutes les vulnérabilités

- Applications (Dynamics 365 ERP/CRM, Microsoft 365, Copilot...)Travailler (ensemble) plus efficacement avec Dynamics 365 et Microsoft 365, entre autres

- Audit de licence (gestion des actifs logiciels)Toutes les licences sont-elles en ordre ? Il est souvent possible d'optimiser et d'économiser beaucoup !

- Analyse et installations informatiques généralesUn nouveau regard sur votre environnement par nos spécialistes

- Enquête sur le Wi-FiDétecter et réparer les brouilleurs et les zones difficiles d'accès

- Solutions

- Événements

Accélérez votre numérisation.

Faites une visite interactive des solutions de pointe. - Offres d'emploi

Rejoignez notre équipe à partir de Turnhout, Houthalen si Geel.

Vous vous retrouvez dans un Un endroit où il fait bon travailler !De conseils jusqu'à installation, à partir de soutien jusqu'à soulagement complet.

Nous sommes prêts ! - Espace client

En tant que client, vous pouvez gérer vous-même les tickets d'assistance, les devis et les licences.

Demande d'accès via business@vanroey.beBesoin d'un login ou d'une demande de devis ? Contactez-nous via internalsales@vanroey.be | 014 470 600

Storm-2372 - Attaque par hameçonnage du code de l'appareil

Notre support vous informe régulièrement des événements importants qui se déroulent ici.

Storm-2372 - Attaque par hameçonnage du code de l'appareil

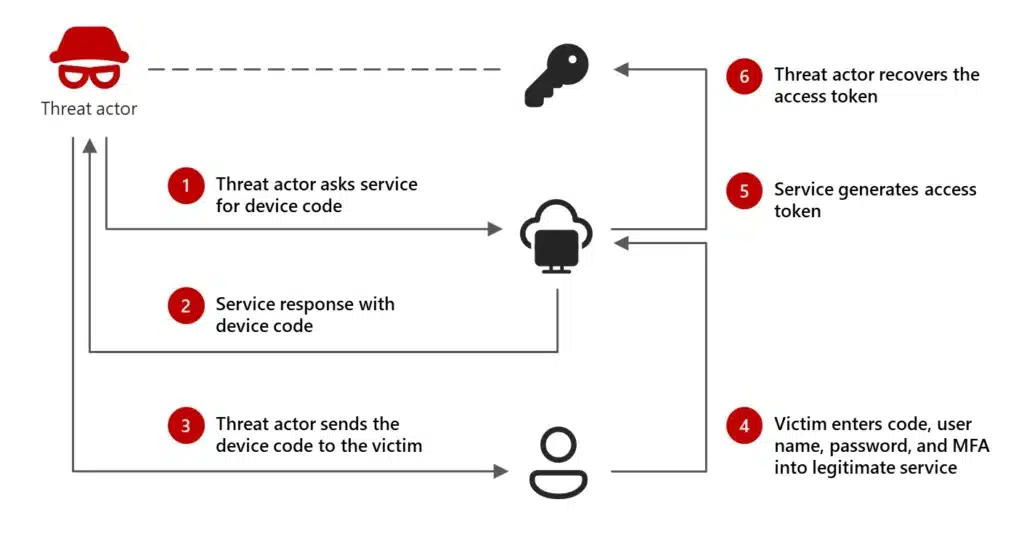

Le groupe utilise une technique appelée code de l'appareil phishingLes attaquants peuvent ainsi tromper les victimes en les incitant à s'inscrire sur de fausses pages de connexion et en dérobant leurs jetons d'authentification. Cela permet aux attaquants d'accéder à leurs comptes et à leurs données, et même d'effectuer des mouvements latéraux au sein des réseaux.

Récemment, Microsoft adoptée que le groupe abuse maintenant aussi de l'Authentication Broker de Microsoft pour affiner ses techniques d'attaque et conserver un accès à plus long terme.

Comment fonctionne le phishing par code d'appareil ?

Il s'agit d'un moyen d'extraire votre jeton d'accès et de l'utiliser à mauvais escient par la suite.

Que fait VanRoey pour éviter cela dans votre région ?

Les clients qui utilisent nos Services gérés Microsoft 365 enjoy sont déjà très bien protégés de toute façon grâce aux politiques strictes que nous appliquons. Par exemple, nous restreignons qui peut ajouter des appareils à Entra ID et nous limitons la validité des sessions.. Mais nous prenons également des mesures supplémentaires :

- Nous mettons en place une politique d'accès conditionnel supplémentaire pour tous les clients gérés afin de prévenir cette attaque.

- Nous recommandons également fortement l'utilisation de la Sensibilisation des utilisateurs (KnowBe4) une formation pour prévenir l'hameçonnage dans son sens le plus large

Que pouvez-vous faire vous-même pour éviter cela ?

Pour prévenir cette menace, il est tout d'abord essentiel de sensibiliser les utilisateurs aux techniques d'hameçonnage et aux demandes de connexion suspectes à l'aide d'un message d'alerte.Campagne de sensibilisation à la sécurité‘.

Les organisations peuvent atténuer le risque en réduisant le nombre d'heures de travail. flux d'authentification du code de l'appareil éliminer dans la mesure du possible et une stricte Politique d'accès conditionnel de la mise en place de l'authentification. Elle recommande également de rendre obligatoire l'authentification multifactorielle (MFA) et de donner la préférence à des méthodes résistantes au phishing telles que les jetons FIDO ou Microsoft Authenticator avec passkeys. Bloquer également authentification ancienne et une surveillance régulière des activités de connexion suspectes peuvent aider à détecter les attaques à un stade précoce.

Agir

En plus de ce qui précède La formation à la sensibilisation des utilisateurs et le renforcement des bonnes politiques dans votre environnement Microsoft 365 peuvent être consultés à l'adresse suivante l'article source plus d'informations ainsi que des options pour maximiser la protection.

Si un comportement suspect est observé, il est important de contacter immédiatement l'autorité compétente. jetons de rafraîchissement des comptes concernés et demander aux utilisateurs de se reconnecter. Mise en œuvre d'une politique de risque en matière d'ouverture de session peut aider à répondre automatiquement aux connexions suspectes.

Enfin, il est recommandé de centraliser la gestion des identités et des accès afin de détecter plus rapidement les activités suspectes et de renforcer la sécurité de l'organisation.

N'hésitez pas à nous contacter pour minimiser ce risque. Les clients existants peuvent obtenir une créer un ticket. D'autres n'hésitent pas à envoyer un courriel à l'adresse suivante support@vanroey.be ou compter : 014 470 600.

Vous ne pouvez pas créer de billets ? par ici Si notre ingénieur a besoin de contrôler votre PC à distance, il ou elle vous demandera de le faire. ce logiciel ... pour performer.