Nu het nieuws rond de Microsoft Security Defaults meer en meer bekend raakt, rijzen er steeds meer vragen over de impact hiervan. Hoog tijd om hierin duidelijkheid te scheppen!

Azure AD Security Defaults

Dat wachtwoorden zelden veilig zijn, roepen we al jaren. Phishing en keylogging zijn door hackers veelgebruikte methodes om wachtwoorden te achterhalen. Om het beveiligingsniveau van haar gebruikers te verhogen, voert het bedrijf enkele strengere beveiligingsinstellingen door in haar Microsoft 365 omgevingen. Het gebruik van Multifactor Authentication of Conditional Access (voorwaardelijke toegang) wordt verplicht. Legacy Authentication (een verouderd inlogprotocol) wordt uitgezet en vervangen door Modern Authentication.

Wat verandert er wanneer?

- Nieuwe tenants: Security Defaults worden nu al automatisch geactiveerd

- Bestaande tenants: omgevingen zonder Security Defaults die geen gebruik maken van Conditional Access worden in fases automatisch omgezet

Opmerking: Klanten zonder een Azure AD P1 licentie hebben niet de mogelijkheid om Conditional Access te activeren en worden per definitie omgezet. Deze licentie is inbegrepen bij verschillende bundels waaronder Microsoft 365 Business Premium of Microsoft 365 E3/E5.

Impact Security Defaults

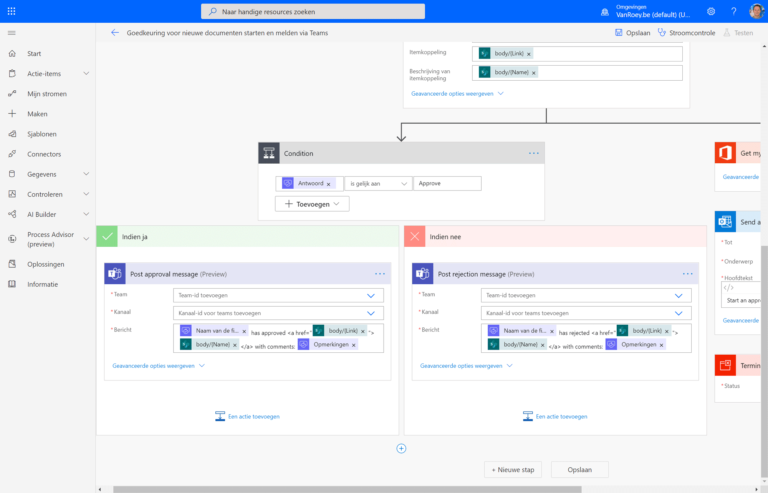

Voor klanten die tot deze tweede categorie behoren, worden de nieuwe Azure AD Security Defaults binnenkort automatisch geactiveerd. Concreet betekent dit dat tenantbeheerders (Global Admins) tijdens het aanmelden gevraagd worden de functie ‘Security Defaults’ in de Azure AD-omgeving te activeren. Uitstellen kan maximaal 14 dagen. Gebeurt dit niet, dan wordt de functie door Microsoft automatisch geactiveerd.

Wat is de impact voor de gebruikers?

- Multifactor Authentication: wordt voor alle gebruikers vereist – er zijn geen uitzonderingen mogelijk. Zonder goede communicatie vooraf, is het dus mogelijk dat gebruikers zich ‘plots’ niet meer kunnen aanmelden.

- Legacy Authentication: wordt geblokkeerd voor alle gebruikers – ook hier zijn geen uitzonderingen mogelijk. De meeste e-mailprogramma’s maken de switch van Legacy naar Modern Authentication feilloos. Melden gebruikers toch hinder, dan is een manuele tussenkomst noodzakelijk.

Als organisatie ben je dus maar beter goed voorbereid! Zonder de juiste maatregelen vooraf, dreigen gebruikers ‘plots’ aanmeldproblemen te krijgen. Aarzel daarom niet ons te contacteren waar nodig.

Contactformulier

btw nr.

deel dit bericht: