VanRoey » CyberSecurity » Security Strategie

Security Strategie

Ontdek de strategie die het best bij jou past

“Vaak moet er iets gebeuren voordat er iets gebeurt.”

-Johan Cruijff

Hackers en malware gebruiken uiteenlopende tactieken om jouw organisatie aan te vallen. Hoe bescherm je jezelf hiertegen? De juiste oplossing kiezen is complex en wachten is geen optie.

Winnen gaat niet

Deze vijand zal nooit stoppen met aanvallen. Het is opnieuw Cruijff die zei: “Als je niet kan winnen, moet je zorgen dat je niet verliest.” Want één hack of virus kan rampzalig zijn.

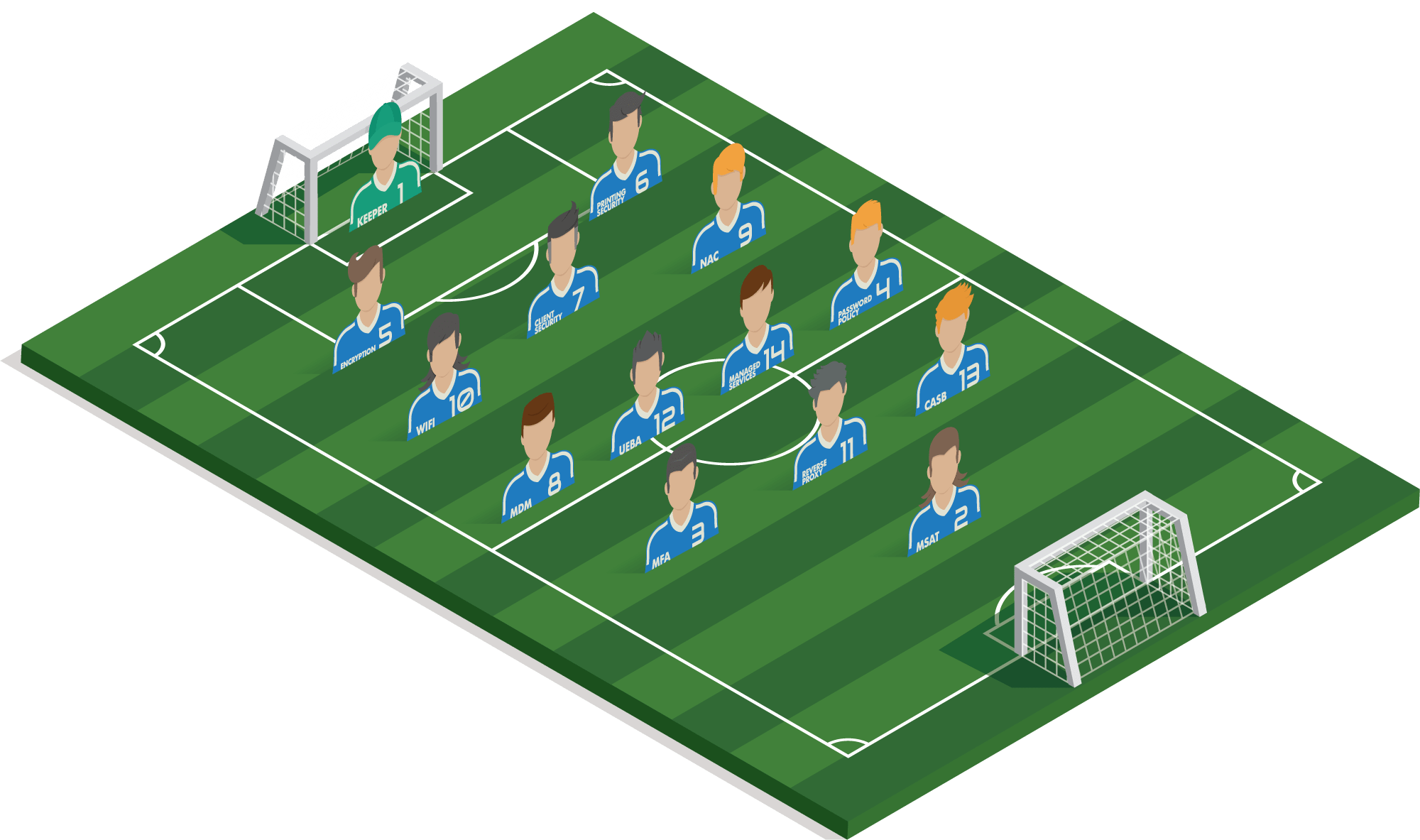

Een hecht team is nodig

Één sterspeler betekent weinig zonder teamgenoten. Dit geldt ook voor security oplossingen. Het juiste team, geruggensteund door de juiste strategie bepaalt of je de situatie machtig bent.

We stellen onze oplossingen graag voor als teamspelers die we tactisch kunnen inzetten:

Keeper

Meer info Essentiële basis: Antivirus + Antispam + Firewall + Back-up & Patch-Management

SECURITY AWARENESS

Wat is dit? Bezoek pagina

Multifactor Authenticatie

Wat is dit? Bezoek pagina

Password Policy

Wat is dit?

Encryptie

Wat is dit?

Printing Security

Wat is dit? Bezoek pagina

Client Security

Wat is dit? Bezoek pagina

Mobile Device Management

Wat is dit? Bezoek pagina

Network Access Control

Wat is dit? Bezoek pagina

Wifi security

Wat is dit? Bezoek pagina

Reverse Proxy

Wat is dit?

User Entity Behhavior analytics

Wat is dit? Bezoek pagina

Cloud Access Security Broker

Wat is dit?

Managed ICT Services

Wat is dit? Bezoek pagina

Coach VanRoey.be

Waarom ons?

VanRoey.be heeft +25 Jaar ervaring in duizenden diverse omgevingen & tal van certificaten. Die kennis komt goed van pas om de perfecte security-opstelling samen te stellen.

#1 KEEPER

Een verzameling van essentiële ingrepen: antivirus, antispam, sandboxing, patchmanagement, back-up en firewall. Mocht er alsnog iets doorkomen, zal

- een goede antivirus en antispam het gros van de aanvallen nog tegenhouden;

- een firewall malafide links, sites en verborgen verbindingen weren;

- sandboxing onbekende downloads of bijlagen eerst uitgebreid testen op wangedrag;

- patchmanagement firm- en software zo goed mogelijk up to date houden om gekende lekken te dichten;

- een goede back-up -in geval van nood- jouw organisatie redden.

#2 MANAGED SECURITY AWARENES

Een managed Security Awareness Training bepaalt welke medewerkers vatbaar zijn voor valse mails of websites die gegevens trachten te ontfutselen. We stellen hen regelmatig op de proef met valstrikken en wijzen hen op hun fouten en de mogelijke risico's.

#3 MULTI FACTOR AUTHENTICATION

Een sterk wachtwoord van een gebruiker ontfutselen is eenvoudiger dan gedacht. Daarom vragen we, bovenop het wachtwoord, een unieke tijdsgebonden code in te voeren die naar de gebruiker wordt ge-sms't.

#4 PASSWORD POLICY

Gebruiken jouw medewerkers krachtige, unieke wachtwoorden of gebruiken ze steeds hetzelfde, zwakke wachtwoord? Een goed beleid kan mbhv. tools complexe wachtwoorden verplichten, genereren, veilig doorgeven en beheren.

#5 ENCRYPTIE

Een gestolen laptop of smartphone bevat een schat aan informatie. Om te voorkomen dat dieven aan deze informatie geraken is het versleutelen van deze gegevens van uitermate belang.

#6 PRINTING SECURITY

Net als PC's beschikken printers over netwerktoegang, geheugen, een harde schijf en een processor. Waarom zou je hen dan onbeveiligd in je netwerk zetten? Bescherm bv. het BIOS om de integriteit te verzekeren zodat niemand de prints kan uitlezen. Ook onbewaakte documenten die blijven liggen vormen grote beveiligingsrisico's.

#7 CLIENT SECURITY

Versterk de beveiliging op toestellen met vingerafdruklezers, smartcard readers of een privacy guard. Maar het gaat ook verder dan dat, want geavanceerde malware nestelt zich buiten het OS of de opslag, maar in het BIOS of RAM geheugen. Met HP Sure Start en Sure Run heb je garantie op de integriteit van BIOS en software. De systemen zijn zelfhelend, dus van uitval is er geen sprake.

#8 MOBILE DEVICE MANAGEMENT

Met Mobile device Management dwingt je (beveiligings)policies af op de mobiele toestellen van werknemers (iOS, Windows en Android). Verplicht hen vergrendeling te configureren, stel enkele applicaties als standaard in, vergrendel of wis apparaten, data of apps vanop afstand enz…

#9 NETWORK ACCESS CONTROL

Zorg dat een vreemd toestel geen toegang krijgt tot jouw netwerk. Losliggende netwerkkabels of gelekte wifi-wachtwoorden vormen een zeer groot risico op fysieke hacks. Met Network Access Control verbinden enkel geverifiëerde apparaten van medewerkers met het bedrijfsnetwerk.

#10 WIFI BEVEILIGING

Een versleutelde verbinding met strenge WPA-2 beveiliging en altijd-up-to-date-accesspoints is een evidentie, maar het gaat verder; Hoe ga je om met gasten? Met klanten in je winkel? Honderden studenten in je school die gescheiden van leerkrachten en directie moeten blijven…?

#11 REVERSE PROXY

Een reverse proxy heeft vele functies. Qua beveiliging kan het o.a. volgende zaken:

- Beschermt jouw domein/website door externe toegangsvragen eerst te analyseren en te alvorens ze jouw omgeving (beperkt) mogen bereiken.

- Voorkomt DDoS aanvallen waarbij miljoenen toegangsvragen gelijktijdig jouw servers aanvallen in de hoop deze te penetreren of lam te leggen.

- Voorkomt dat externe partijen inzicht krijgen in jouw intern netwerk.

- Een extra beveiligingslaag leggen over sites die standaard geen beveiliging bieden

- ...

#12 USER ENTITY BEHAVIOR ANALYTICS

Voorkomt risico's. door adhv. artificiële intelligentie afwijkend gedrag te identificeren. Denk aan medewerkers die de klantendatabase downloaden en deze op een USB stick zetten of naar een dropbox uploaden. Collega's die een kwartier geleden nog vanuit Antwerpen werkten en nu 'opeens' vanuit Oekraïne inloggen op de documentbibliotheken… Met UEBA detecteer je ogenschijnlijk onschuldig gedrag dat, in combinatie met een aantal factoren, minder onschuldig is dan het op het eerste zicht lijkt.

#13 CLOUD ACCESS SECURITY BROKER

Een CASB zorgt voor een beveiligingslaag tussen je bedrijfsnetwerk, je gebruikers en de verschillende cloudtoepassingen (zoals bv. Sharepoint Online, Salesforce, …) die je in jouw bedrijf in gebruik hebt. Zo krijg je dezelfde laag van beveiliging binnen, maar ook buiten je bedrijfsnetwerk. Binnen het bedrijfsnetwerk zal je snel en eenvoudig kunnen aanmelden. In een internetcafé in Shanghai zal je extra lagen beveiliging moeten doorstaan om te bewijzen dat jij het bent. Daarnaast kan het ook op inhoud controleren en detecteren wanneer gevoelige inhoud als Visakaartnummers gedeeld wordt.

#14 MANAGED SERVICES

Security is aartsmoeilijk. Door het beheer van jouw park in handen van een klein leger aan gecertificeerde experts te laten met een helder plan, zal je vele risico's als shadow-IT en beveiligingslekken vermijden. Uitgebreide documentatie, intelligente monitoring, geautomatiseerde patching... garanderen uptime en een veilige werking. Maar vooral snel handelen dankzij response tijden 24/7 binnen 4u of zelfs 1u maakt dat uw park in haar meest kwetsbare momenten snel de nodige bescherming krijgt.

COACH VANROEY.BE

- Ruim 25 jaar ervaring

- Gecertificeerde 'Level 3' security experts

- De hoogste partnerships (Fortinet Platinum + Partner of Excellence, Microsoft Gold Partner, HP Platinum Partner, HPE Gold Partner...)

- Uitstekend track record

- Tal van tevreden klanten zoals Torfs, Soudal, Overheidsinstanties, Groep Van Roey, Flanders Make, Suez, ziekenhuizen, scholen, overheidsinstanties...

herbekijk webinar

Op 14 oktober eindigt Windows 10. In dit webinar gaan we dieper in op de mogelijkheden die W11 biedt voor een beter beheerde en beveiligde omgeving.

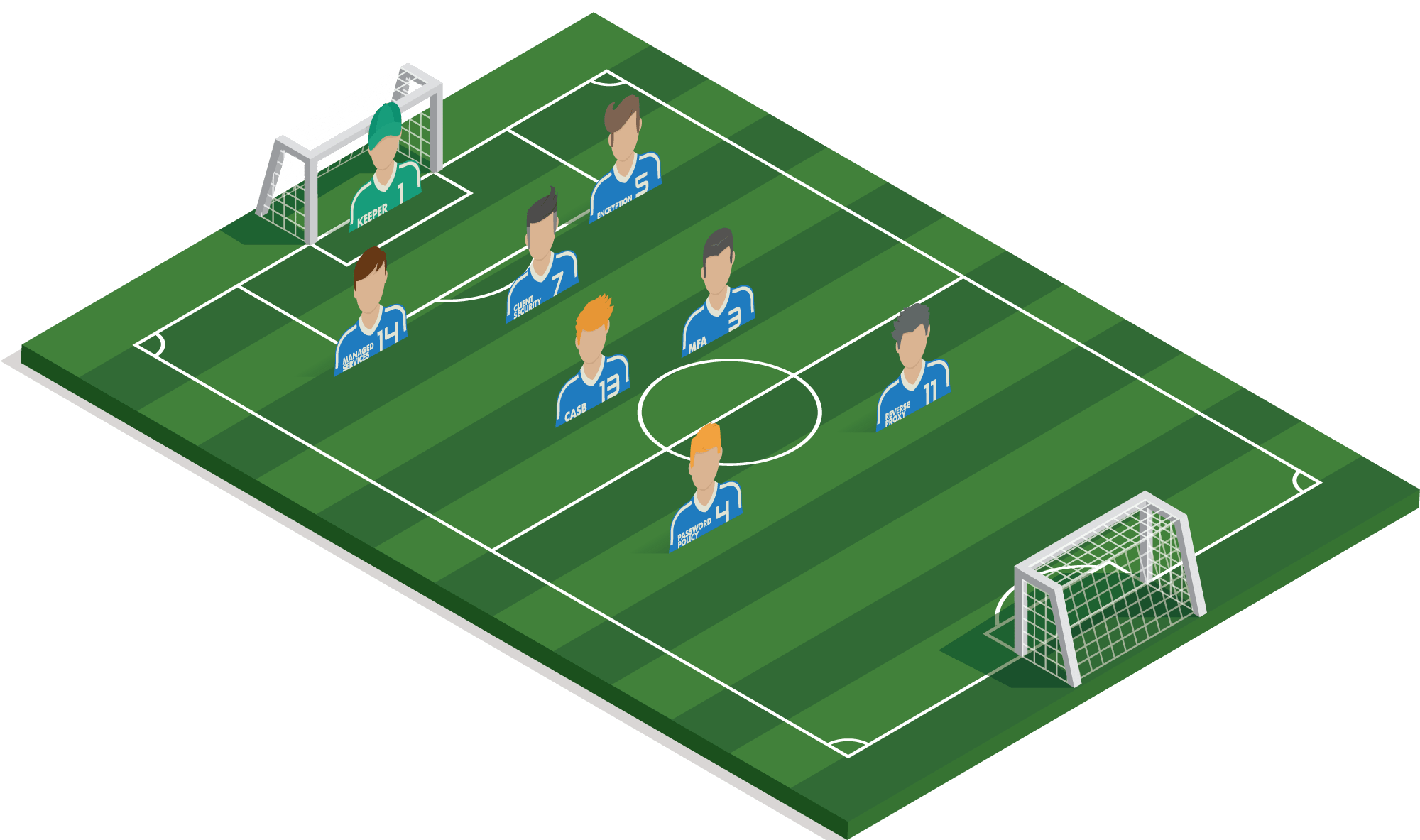

Voorbeeldopstellingen

#1 Keeper

Een verzameling van essentiële ingrepen: antivirus, antispam, sandboxing, patchmanagement, back-up en firewall.

1 of 8#13 CASB

Volgt dataverkeer op tussen de verschillende cloudoplossingen, detecteert wanneer er bv. informatie over visakaarten onbeveiligd gedeeld wordt, …

2 of 8#4 PASSWORD POLICY

Medewerkers die uit dienst gaan kunnen snel ‘buitengesloten’ worden van toepassingen. Één breach zal er ook niet voor zorgen dat alle systemen tegelijk gehackt kunnen worden.

#3 MFA

Als extra beveiligingslaag over de verschillende cloudtoepassingen dient een extra code ingegeven te worden om aan te melden. Zo bestaat er bij verlies van wachtwoord niet meteen een gevaar op inbreuk

4 of 8#5 ENCRYPTIE

Schijven worden versleuteld zodat bij verlies van toestellen geen gevoelige info in foute handen valt (bv. GDPR).

5 of 8#6 REVERSE PROXY

Digitale marketingbureaus bieden ook vaak webhosting en online portalen waar klanten inzichten krijgen. Deze dienen goed beschermd te worden.

6 of 8#7 CLIENT SECURITY

De confidentiële informatie van klanten valt -zelfs bij diefstal of verlies- niet in verkeerde handen.

7 of 8#14 MANAGED SERVICES

Uptimes van websites en portalen van klanten garanderen is van vitaal belang. Kleine/middelgrote bureaus moeten focussen op creativiteit en diensten ipv ICT.

8 of 8Voorbeeldstrategie

MARKETING AGENCY

Een marketingbureau heeft toegang tot confidentiële informatie omtrent de bedrijfsstrategie van hun klanten: deze verwachten dus dat er een hoge mate van beveiliging is op de verschillende mobiele toestellen van de gebruikers.

Cloudtoegang is vitaal gezien er voornamelijk mobiel en met cloudapplicaties wordt gewerkt zoals Adobe Creative Cloud, Office 365, Google Analytics, Mailchimp en tal van andere SaaS tools. Geen toegang tot het internet is dan ook geen toegang tot de werkomgeving: vitale componenten naar het internet worden best ontdubbeld.

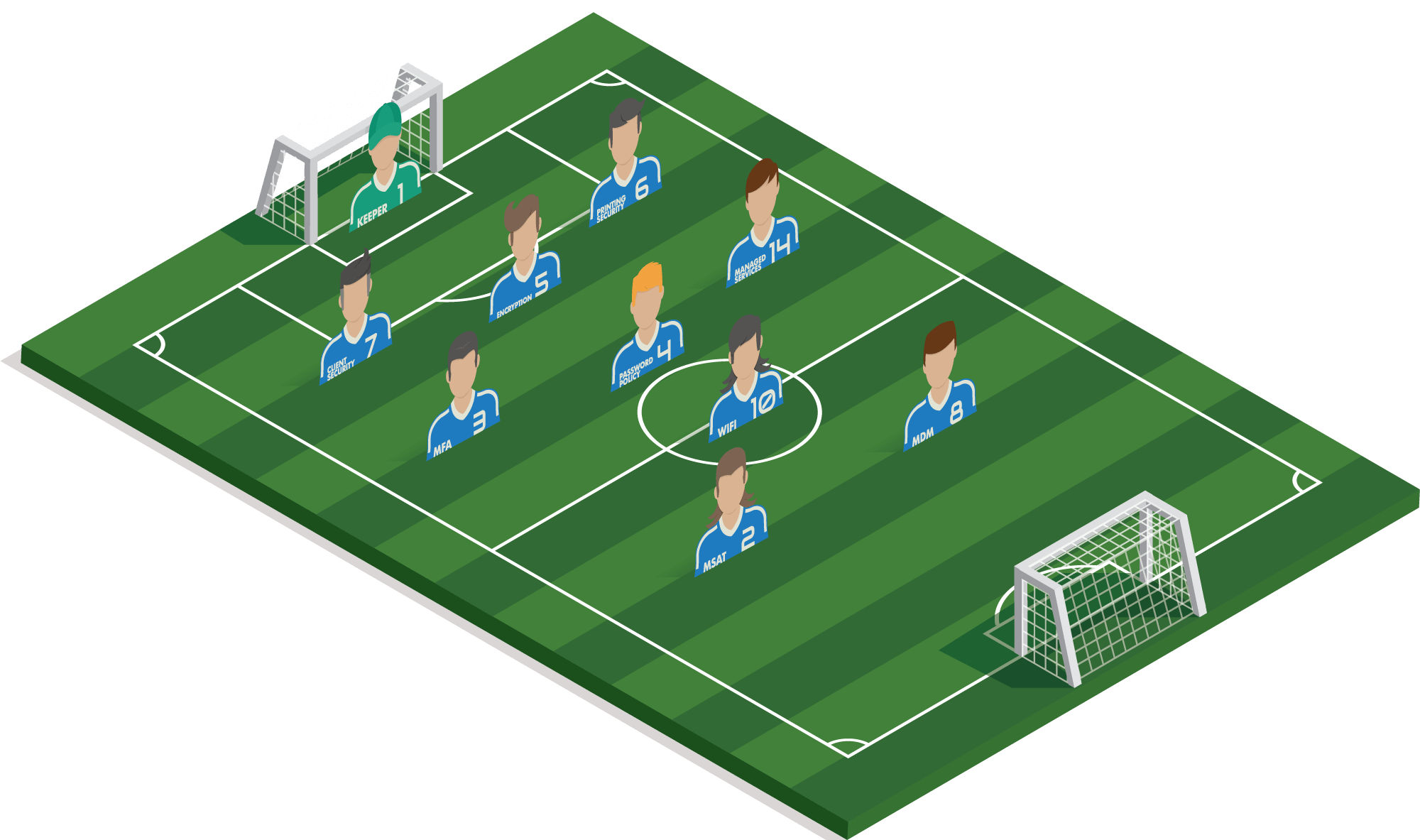

#1 Keeper

Een verzameling van essentiële ingrepen: antivirus, antispam, sandboxing, patchmanagement, back-up en firewall.

1 of 10#14 MANAGED SERVICES

Up to date houden van infrastructuur en software is onmogelijk voor het eigen team van applicatiespecialisten, daarom besteden ze dit best uit.

2 of 10#3 MFA

Als extra beveiligingslaag over de verschillende cloudtoepassingen dient een extra code ingegeven te worden om aan te melden. Zo bestaat er bij verlies van wachtwoord niet meteen een gevaar op inbreuk

3 of 10#7 CLIENT SECURITY

Verzeker de integriteit van de gebruikte software en hardware en voorkom ongeoorloofde toegang.

4 of 10#4 PASSWORD POLICY

Bouwbedrijven gaan vaak met grote bedragen om. Met sterke en unieke wachtwoorden voorkomt u ook dat 1 breach meteen vele accounts toegang geeft.

#5 ENCRYPTIE

Mocht er een tablet of notebook verloren geraken, kan de (on)eerlijke vinder nooit aan de aanwezige gegevens. Ook een pluspunt betreft GDPR.

6 of 10#8 MOBILE DEVICE MANAGEMENT

Beheert alle tablets op de werven: de configuratie, de uitrol van applicaties, wifi-instellingen worden automatisch uitgerold. En bij verlies kunnen ze makkelijk gewist worden.

7 of 10#2 MANAGED SECURITY AWARENESS TRAINING

Bouwbedrijven worden vaak getarget voor ‘CEO fraude’. Het personeel dient continu getraind en alert gehouden te worden om dit soort fraude te voorkomen.

8 of 10#6 PRINTING SECURITY

Voorkomt losliggende facturen, contracten of blauwdrukken op toestellen en verzekert dat niemand de printinstructies kan uitlezen

9 of 10#10 WIFI SECURITY

Voorkom o.a. SSID Spoofing of wireless sniffers met geautomatiseerde autorisatie.

10 of 10Voorbeeldstrategie

Bouwbedrijf

De eerste stappen richting cloud-infrastructuur zijn gezet; men speelt met testservers in Azure om te bekijken welke applicaties in de cloud kunnen draaien.

Vandaag leunt het bedrijf nog zwaar op traditionele infrastructuur zoals servers en centrale storage. Op de bouwwerven wordt er gebruik van heel wat mobiele devices zoals tablets en smartphones. Printing speelt nog een zeer belangrijke rol. Security gaat voor een bouwbedrijf verder dan hardware -en software. Heel wat bouwbedrijven zijn slachtoffer van CEO-fraude of Whale Phishing: ook het menselijke aspect mag dus niet over het hoofd gezien worden.

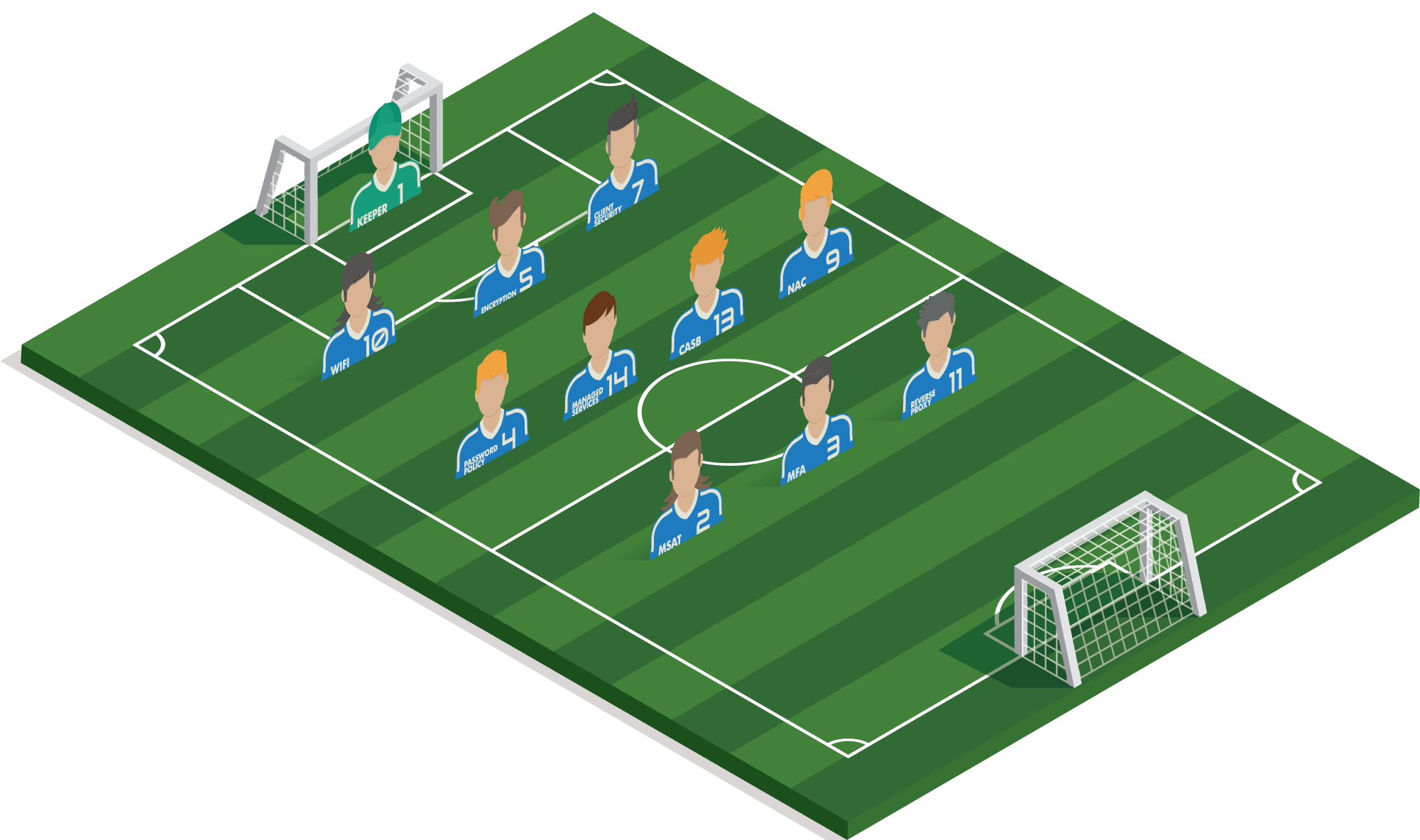

#1 Keeper

Een verzameling van essentiële ingrepen: antivirus, antispam, sandboxing, patchmanagement, back-up en firewall.

1 of 11#5 ENCRYPTIE

Verzeker dat gevoelige klantgegevens niet op straat liggen bij diefstal of verlies. Een laptop of tablet is snel ontvreemd!

2 of 11#14 MANAGED SERVICES

De uptime van de (web)shops is vitaal. Alle infrastructuur in alle shops up to date en onder controle houden is een enorme uitdaging. Laat dit over aan 24/7 experts zodat uw IT team kan focussen op strategie.

3 of 11#3 MFA

Als er alsnog een login+wachtwoord van een medewerker ontfutseld wordt, staan criminelen machteloos omdat ze een extra code of biometrische gegevens ontbreken.

4 of 11#7 CLIENT SECURITY

Snel en makkelijk, doch veilig aanmelden met gezichtsherkenning en/of vingerafdruk is erg handig. Bovendien ben je extra verzekerd van een veilig werkend systeem.

5 of 11#4 PASSWORD POLICY

Medewerkers die uit dienst gaan kunnen snel ‘buitengesloten’ worden van toepassingen. Één breach zal er ook niet voor zorgen dat alle systemen tegelijk gehackt kunnen worden.

#2 MANAGED SECURITY AWARENESS TRAINING

E-Commerce is vatbaar voor phishing (veel klanten- en kredietkaartgegevens…) het is belangrijk dat alle personeelsleden juist omgaan met gevoelige gegevens.

7 of 11#10 WIFI SECURITY

Werknemers moeten veilig en snel kunnen werken, afgeschermd van het cliënteel dat zich in de shops bevindt.

8 of 11#13 CLOUD ACCESS SECURITY BROKER

De hoeveelheid lagen security worden afhankelijk van locatie, hoeveelheid rechten, het gebruikte apparaat… Om ongeoorloofde toegang te voorkomen.

9 of 11#11 REVERSE PROXY

Een webshop boordevol persoonlijke en betaalgegevens vereist maximale beveiliging. Ook wilt u uitval vermijden. De bescherming tegen o.a. DDOS aanvallen is dus mooi meegenomen.

10 of 11#9 NETWORK ACCESS CONTROL

Beveilig de fysieke toegang tot het netwerk zodat klanten noch op de afgeschermde Wifi (zelfs mét wachtwoord), noch via kabel hun toestel kunnen verbinden met het bedrijfsnetwerk.

11 of 11Voorbeeldstrategie

Retailer

Een keten van kledingzaken met verschillende vestigingen en een webshop. De klanten en het personeel maken continu gebruik van de aanwezige Wi-Fi, die tevens dient als analysetool om het gedrag van de shoppers op te volgen. Elke shop is uitgerust met webschermen waarop klanten meteen kunnen bestellen. De webshop is goed voor 33% van de business en sterk groeiende.

Ze hosten een eigen webshop en werken in Microsoft Dynamics 365 en Marketing voor Dynamics 365 voor hun marketing automation.

#1 Keeper

Een verzameling van essentiële ingrepen: antivirus, antispam, sandboxing, patchmanagement, back-up en firewall.

1 of 14#5 ENCRYPTIE

Mochten PC’s of tablets alsnog op straat komen te liggen kunnen derden niet aan de (gewiste) gegevens!

2 of 14#14 MANAGED SERVICES

Uptime is van cruciaal belang en de omgeving is dermate complex. Preventie en snelle detectie & ondersteuning bij problemen is dus essentiëel.

3 of 14#3 MFA

Een wachtwoord is snel ontfutseld of zelfs geraden. Een extra code, vingerafdruk of verificatie op een bluetooth apparaat in de buurt kan voorkomen dat kostbare gegevens op straat liggen.

4 of 14#7 CLIENT SECURITY

Verzeker de integriteit van uw systeem door een BIOS check uit te voeren of software dagelijks te verifiëren op verdacht gedrag.

5 of 14#4 PASSWORD POLICY

Het mag dan al ‘sterk’ zijn, één wachtwoord overal gebruiken is onveilig. Hoe geef je collega’s bv. eenmalig toegang?

6 of 14#2 MANAGED SECURITY AWARENESS TRAINING

Grote organisaties hebben altijd baat bij werknemers die valse mails en sites kunnen identificeren.

7 of 14#10 WIFI SECURITY

Voorkom dat buitenstaanders toegang krijgen tot het bedrijfsnetwerk.

8 of 14#13 CLOUD ACCESS SECURITY BROKER

Wereldwijd mobiele medewerkers vereist een extra beveiligingslaag die hierover waakt. Een extra code is nodig wanneer de medewerker vanuit potentieel onveilige locaties probeert aan te melden.

9 of 14#11 REVERSE PROXY

Het eigen domein krijgt extra bescherming doordat externen geen inzicht krijgen in uw netwerk.

10 of 14#9 NETWORK ACCESS CONTROL

Zorgt ervoor dat de uitrol van policies in de verschillende vestigingen op dezelfde manier toegepast worden en dat onbevoegden het netwerk niet kunnen betreden.

11 of 14#6 PRINTING SECURITY

Voorkomt losliggende documenten op toestellen en verzekert dat niemand de printinstructies/geschiedenis kan uitlezen

12 of 14#8 MOBILE DEVICE MANAGEMENT

Een globale organisatie vereist een eenvoudig beheer van alle apparaten en toegangrestrictie

13 of 14#12 User/Entity Behavior Analytics

Niet alleen hackers, ook personeel kan aan de haal gaan met gegevens. Met A.I. en Machine learning bestrijd je datadiefstal dankzij realtime inzichten

14 of 14Voorbeeldstrategie

Multinationaal productiebedrijf

Multinationaal productiebedrijf met HQ in België en wereldwijd vestigingen. De productie draait 24 op 7. Het is dus van vitaal belang dat de productieketen nooit onderbroken wordt. Data is zeer belangrijk.

In het bedrijf werken 1000-den werknemers uit binnen -en buitenland. Het is een komen en gaan van bezoekers en elke dag kunnen er andere collega’s op kantoor zijn. De interne communicatie gebeurt voornamelijk binnen Microsoft Teams en SharePoint.

#1 Keeper

Een verzameling van essentiële ingrepen: antivirus, antispam, sandboxing, patchmanagement, back-up en firewall.

1 of 14#5 ENCRYPTIE

Mochten PC’s of tablets alsnog op straat komen te liggen kunnen derden niet aan de (gewiste) gegevens!

2 of 14#14 MANAGED SERVICES

Up to date houden van infrastructuur en software is onmogelijk voor het eigen team van applicatiespecialisten en zonder vormen van automatisering, daarom besteden ze dit best uit.

3 of 14#3 MFA

Als extra beveiligingslaag over de verschillende cloudtoepassingen dient een extra code ingegeven te worden om aan te melden. Zo bestaat er bij verlies van wachtwoord niet meteen een gevaar op inbreuk

4 of 14#7 CLIENT SECURITY

Verzeker de integriteit van uw systeem door een BIOS check uit te voeren of software dagelijks te verifiëren op verdacht gedrag.

5 of 14#4 PASSWORD POLICY

Bouwbedrijven gaan vaak met grote bedragen om. Met sterke en unieke wachtwoorden voorkomt u ook dat 1 breach meteen vele accounts toegang geeft.

6 of 14#2 MANAGED SECURITY AWARENESS TRAINING

Kennisbedrijven worden vaak getarget om specifieke info te ontfutselen. Het personeel dient continu getraind en alert gehouden te worden om dit soort fraude te voorkomen.

7 of 14#10 WIFI SECURITY

Voorkom o.a. SSID Spoofing of wireless sniffers met geautomatiseerde autorisatie.

8 of 14#13 CLOUD ACCESS SECURITY BROKER

Wereldwijd mobiele medewerkers vereist een extra beveiligingslaag die hierover waakt. Een extra code is nodig wanneer de medewerker vanuit potentieel onveilige locaties probeert aan te melden.

9 of 14#11 REVERSE PROXY

Het eigen domein krijgt extra bescherming doordat externen onmogelijk inzicht krijgen in uw netwerk.

10 of 14#9 NETWORK ACCESS CONTROL

Zorgt ervoor dat de uitrol van policies in de verschillende vestigingen op dezelfde manier toegepast worden en dat onbevoegden het netwerk niet kunnen betreden.

11 of 14#6 PRINTING SECURITY

Voorkomt losliggende studies, onderzoeken of blauwdrukken op toestellen en verzekert dat niemand de printinstructies kan uitlezen

12 of 14#8 MOBILE DEVICE MANAGEMENT

Een kennisorganisatie vereist een eenvoudig beheer van alle apparaten om policies af te dwingen en toegangrestrictie te voorzien. Gestolen of verloren apparatuur kan zo onmiddellijk gewist worden.

13 of 14#12 User/Entity Behavior Analytics

Niet alleen hackers, ook personeel kan aan de haal gaan met kostbare gegevens/onderzoek. Met A.I. en Machine learning bestrijd je datadiefstal dankzij realtime inzichten

14 of 14Voorbeeldstrategie

KENNISBEDRIJF

Een onderzoeksinstituut waarbij medewerkers mobiel en flexibel moeten kunnen werken binnen Office 365 om info te creëren en te delen.

Het bedrijf steunt volledig op haar Intellectual Property en de kennis van zijn medewerkers. Ze beschikken over een eigen datacenter.

Hoe staan de spelers op jouw veld?

Niet alle spelers zijn noodzakelijk voor jouw situatie. Anderen dan weer wel.

In een open gesprek met onze specialisten geef je aan wat jouw vereisten en uitdagingen zijn,

zo kunnen we samen tot de ideale opstelling komen.

Stel de perfecte strategie samen met onze experts!

btw nr.

Daily Health-check

We hebben enerzijds een 24/4 (4u of 1u) SLA binnen Managed Services maar met de ‘daily health-check’-dienst zullen onze gecertificeerde experts dagelijks inloggen op je portalen van de door ons ondersteunde security oplossingen. Ze kijken na of alles nog probleemloos werkt en/of er bepaalde zaken dienen aangepast te worden. Je ontvangt een dagelijkse rapportage en geniet een extra veilige omgeving!

- Whitepaper

- Event

- Event